La notizia sembra costruita per diventare virale: un hacker a migliaia di chilometri di distanza prende il controllo di un tagliaerba robot e lo guida verso un giornalista sdraiato sull'erba. Ma il punto non è la scena. Il punto è che un robot connesso, quando è progettato male, trasforma un bug software in rischio fisico.

The Verge ha pubblicato un'inchiesta sulle vulnerabilità di Yarbo, robot outdoor modulare che può tagliare erba, spalare neve e usare altri accessori. Il ricercatore Andreas Makris sostiene di aver tracciato oltre 11.000 dispositivi nel mondo e di poter accedere a controllo remoto, coordinate GPS, email, password Wi-Fi e funzioni sensibili.

In sintesi

Un robot connesso va valutato come macchina fisica, endpoint IT e sensore di campo allo stesso tempo. Per una PMI, la domanda non è solo “quanto è autonomo?”, ma anche chi gestisce credenziali, accessi remoti, telemetria, aggiornamenti e fallback: aspetti decisivi quando il progetto tocca ispezione robotica o movimentazioni interne.

La cybersecurity non resta nello schermo

In un normale software, una vulnerabilità può esporre dati o bloccare un servizio. In un robot, può muovere massa, ruote, bracci, lame o sensori in un ambiente reale. È qui che sicurezza informatica e safety si toccano.

Secondo il racconto di The Verge, il problema includerebbe root password hardcoded, backdoor remota, accesso a telecamere e possibilità di sbloccare comandi anche dopo un arresto di emergenza. Yarbo ha poi contestato e promesso interventi, ma la lezione resta: il robot connesso va trattato come una macchina industriale più un computer più un dispositivo IoT.

La parte più inquietante non è che un singolo robot sia stato controllato. È l'idea di una flotta globale raggiungibile con le stesse debolezze. Questo cambia la scala del rischio: non più incidente isolato, ma vulnerabilità replicabile. La stessa logica vale per i data robotici in fabbrica: più segnali raccogli, più devi governare identità, permessi e responsabilità.

Perché interessa anche alle aziende

Una PMI può pensare: noi non compriamo tagliaerba robot. Vero. Ma compra robot mobili, telecamere, gateway, controller, software cloud, app di assistenza, accessi remoti per integratori e strumenti di manutenzione. La logica è la stessa.

Quando valutiamo un AMR, un quadrupede per ispezione e sorveglianza o una flotta per movimentazioni interne, la scheda tecnica non basta. Bisogna chiedere:

- come vengono gestiti account, chiavi e password di servizio;

- se esiste un SBOM o almeno una lista dei componenti software critici;

- come avvengono update, rollback e patch di sicurezza;

- chi può accedere da remoto e con quale tracciamento;

- cosa succede se il cloud del fornitore non risponde;

- se l'e-stop è realmente indipendente dai comandi remoti;

- quali dati video, audio o GPS vengono raccolti e conservati.

CISA lo chiama approccio “secure by demand”: i clienti devono chiedere sicurezza già in procurement, non solo dopo l'incidente. È una frase molto concreta. Se il capitolato non include product security, la sicurezza diventa una promessa commerciale difficile da verificare.

Remote support: utile, ma va progettato

L'assistenza remota è preziosa. Riduce tempi di fermo, evita trasferte inutili e permette diagnosi rapide. Il problema nasce quando l'accesso remoto è sempre attivo, non disabilitabile, poco tracciato o nascosto dentro una funzione di comodità.

Per i robot professionali, una buona architettura dovrebbe prevedere accessi temporanei, MFA, logging, separazione tra diagnostica e comando, aggiornamenti firmati, credenziali uniche per dispositivo e una modalità locale sicura quando la rete non è affidabile.

È la stessa mentalità che applichiamo quando integriamo robot in un reparto: il robot quadrupede Unitree B2 può essere utilissimo per ispezioni, ma va inserito in una policy di rete, dati e responsabilità. Un robot che vede e si muove non è un tablet con le ruote.

Conclusione

Il caso Yarbo è estremo, ma proprio per questo funziona come campanello d'allarme. I robot connessi promettono manutenzione migliore, flotta gestibile e più autonomia. Le stesse connessioni, se progettate male, aprono porte su case, stabilimenti, reti e persone.

La prossima volta che valutiamo un robot, non chiediamo solo payload, autonomia e prezzo. Chiediamo anche come si spegne, chi lo può comandare, quali dati porta fuori e quanto velocemente il fornitore corregge una vulnerabilità. La fiducia nei robot passa anche da qui.

Fonti consultate

Articoli correlati

Vedi tutti →

Robot chirurgici 2026: cosa insegna OTTAVA alla robotica critica

Robot industriali 2026: il capitolato che misura energia, changeover e safety prima del prezzo

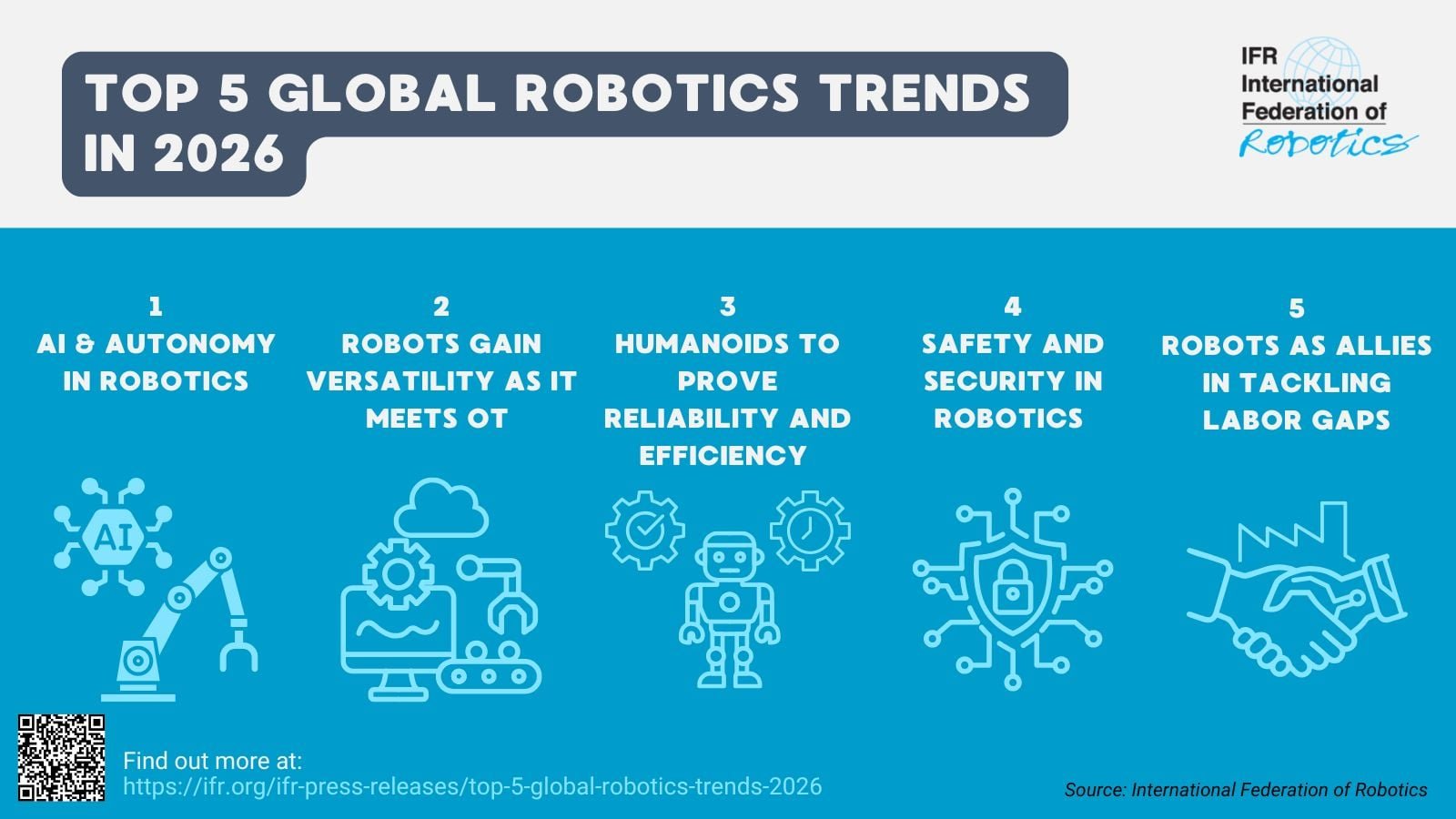

IFR 2026: safety e security diventano KPI di progetto nella robotica

Serve supporto per applicare queste idee?

Il team Bubbles Technology progetta soluzioni robotiche su misura per PMI in Campania e in tutta Italia. Prenota una consulenza gratuita per discutere esigenze, ROI e roadmap.