Nel 2026 il punto non è più scegliere tra safety o cybersecurity nelle celle robotiche. Il punto è gestirle come un unico problema di affidabilità operativa.

Il segnale è chiaro su più fronti:

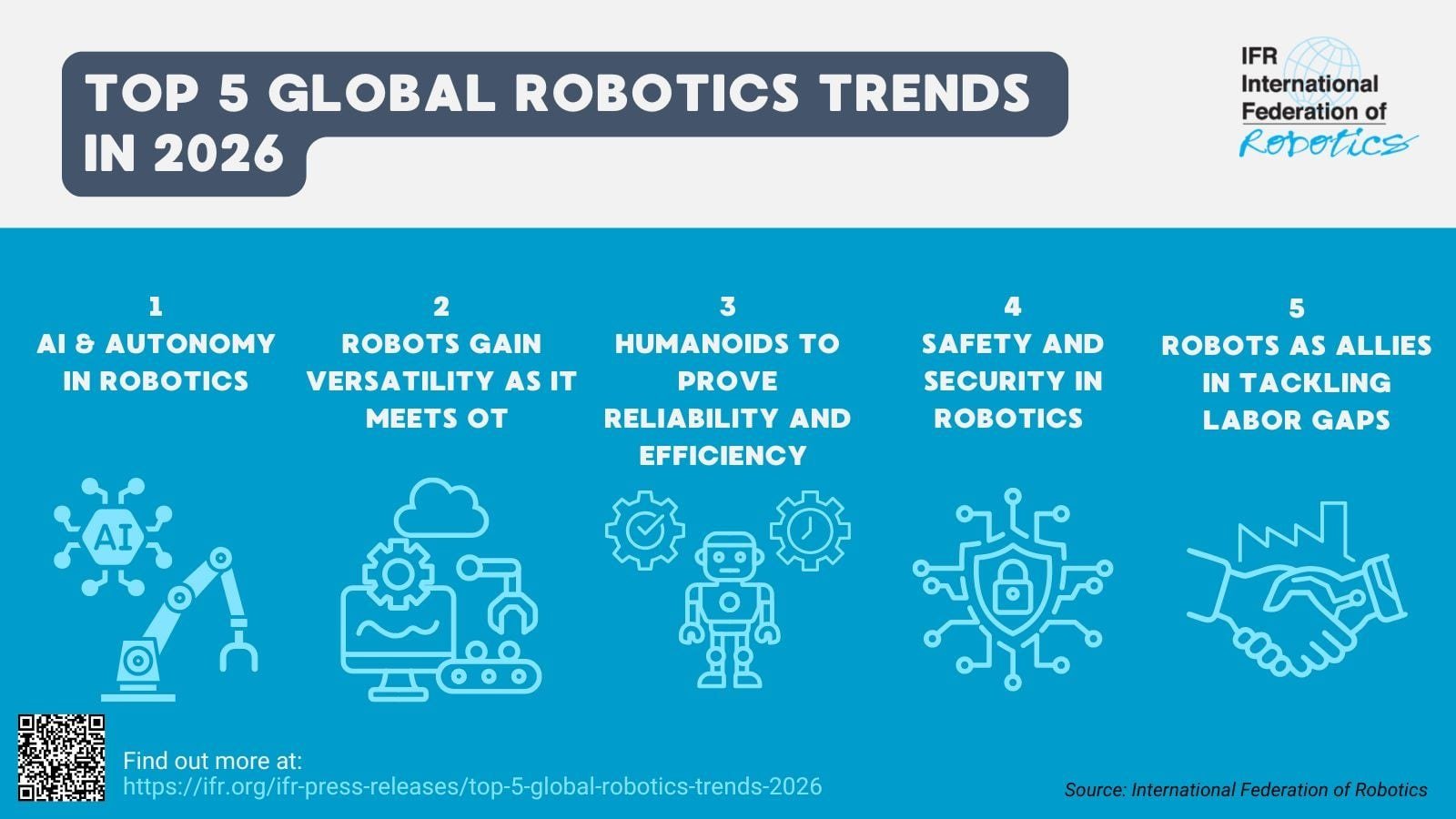

- IFR evidenzia che il mercato globale delle installazioni di robot industriali ha raggiunto 16,7 miliardi di dollari e inserisce safety/security tra i trend chiave;

- ENISA, nel Threat Landscape 2025, analizza 4.875 incidenti in 12 mesi (luglio 2024 - giugno 2025), confermando l’aumento della pressione cyber;

- The Robot Report riporta che la revisione ANSI/A3 R15.06-2025 integra in modo più esplicito anche aspetti di cybersecurity nella pianificazione safety.

Tradotto: non basta più una buona valutazione rischio macchina oppure una buona segmentazione OT. Servono entrambe, nello stesso ciclo di progetto.

Scope: questa guida è per la governance integrata safety+security (R15.06 + NIST) di una cella. Se ti serve la checklist di hardening OT pura, vai a Cybersecurity OT nelle celle robotiche. Se ti servono minacce, KPI e priorità di governance ENISA/NIS2, c'è Cybersecurity robotica 2026.

Cosa cambia davvero in pratica

La revisione R15.06-2025 (Part 1 e Part 2) viene descritta da A3 come il maggiore aggiornamento safety degli ultimi anni. Il punto utile per chi lavora su linee reali non è “la novità normativa” in sé, ma l’effetto operativo:

- classificazioni e test più espliciti;

- maggiore attenzione ai casi collaborativi;

- cybersecurity citata come parte della pianificazione.

In parallelo, NIST SP 800-82 Rev.3 (settembre 2023, con planning note 2024) ribadisce che l’OT va protetta senza rompere requisiti di safety, disponibilità e continuità. È esattamente il dilemma quotidiano delle celle robotiche.

Per questo, in progetti di Asservimento Macchine, conviene passare da un modello “a silos” a un modello con ownership condivisa tra produzione, manutenzione, automazione e IT/OT. Su celle collaborative con cobot come Dobot CRA Series, porta safety e security nello stesso FAT per evitare rilavorazioni.

Checklist in 7 mosse (senza hype)

1) Definisci il perimetro tecnico reale

Mappa precisa di:

- robot/controller/HMI/PLC;

- reti OT e collegamenti IT/cloud;

- accessi remoti (vendor e interni);

- dipendenze software critiche.

Se il perimetro è incompleto, il resto del piano è debole.

2) Unifica hazard analysis e cyber risk assessment

Due documenti separati spesso producono buchi di responsabilità. Meglio una vista unica:

- pericolo safety (urto, perdita controllo, stop non gestito);

- vettore cyber che può innescarlo (accesso non autorizzato, modifica parametri, abuso credenziali).

3) Imposta baseline minima di hardening OT

Seguendo NIST 800-82:

- segmentazione zona/conduits;

- gestione account privilegiati;

- patching pianificato con finestre controllate;

- logging utile a forensic e audit.

4) Testa scenari combinati safety+security

Esempi pratici da testare prima dello scale-up:

- perdita connettività durante ciclo;

- accesso remoto interrotto/abusato;

- restore da backup su controller;

- recovery da fault in tempo massimo accettato.

5) KPI condivisi (non solo OEE)

Accanto a throughput e qualità, aggiungi KPI di resilienza:

- MTTR software/controllo;

- numero rollback per release;

- tempo di recovery dopo fault cyber-operativo;

- incidenti near-miss con impatto su sicurezza operatore.

6) Governance ruoli e runbook

Serve chiarezza su “chi decide cosa” in esercizio:

- chi approva patch;

- chi autorizza accessi remoti;

- chi dichiara fermo sicuro;

- chi guida l’incident response.

7) Audit trimestrale, non audit “a progetto finito”

Con AI, OT connessa e supply chain software in evoluzione, la compliance non è statica. Va verificata periodicamente con evidenze.

Per chi vuole una base concreta di architettura dati/interfacce, è utile allineare il piano anche a pattern di integrazione come OPC UA in robotica industriale e al framework KPI discusso in IFR 2026: safety e security.

Conclusione

Nel 2026 il vantaggio competitivo non è “fare più automazione” in astratto: è mantenere automazione stabile, sicura e auditabile quando aumenta la complessità.

R15.06-2025, NIST ed ENISA vanno letti insieme: indicano la stessa traiettoria, cioè progettare e gestire safety e security come un unico sistema.

CTA — Vuoi una baseline safety+security per le tue celle robotiche?

Possiamo aiutarti a costruire assessment integrato, KPI di resilienza e roadmap operativa 90 giorni.

Scopri le opzioni in shop prodotti robotica o parla con il team: contattaci.

Fonti

- [Primaria ufficiale] NIST, SP 800-82 Rev.3 – Guide to Operational Technology (OT) Security: https://csrc.nist.gov/pubs/sp/800/82/r3/final

- [Fonte tecnica indipendente] The Robot Report, Updated ANSI/A3 standards address industrial robot safety: https://www.therobotreport.com/updated-ansi-a3-standards-address-industrial-robot-safety/

- [Istituzionale/standard] ENISA, Threat Landscape 2025: https://www.enisa.europa.eu/publications/enisa-threat-landscape-2025

- [Istituzionale/standard] Directive (EU) 2022/2555 (NIS2), EUR-Lex: https://eur-lex.europa.eu/eli/dir/2022/2555/oj

- [Cross-check] IFR, Top 5 Global Robotics Trends 2026: https://ifr.org/ifr-press-releases/news/top-5-global-robotics-trends-2026

Serve supporto per applicare queste idee?

Il team Bubbles Technology progetta soluzioni robotiche su misura per PMI in Campania e in tutta Italia. Prenota una consulenza gratuita per discutere esigenze, ROI e roadmap.