Se nel 2025 la discussione era “quanto automatizzare”, nel 2026 la domanda è cambiata: quanto automatizzare in modo resiliente.

ENISA, nel Threat Landscape 2025, analizza 4.875 incidenti nel periodo luglio 2024–giugno 2025. Non è un dato “robotico” puro, ma è un segnale forte per chi integra IT e OT in impianti industriali: la superficie d’attacco cresce mentre aumenta la dipendenza operativa dai sistemi connessi.

Scope: qui leggiamo i segnali ENISA e priorità KPI. Per la checklist di hardening OT vai a Cybersecurity OT nelle celle robotiche. Per la governance unificata safety+security c'è Safety + Security nelle celle robotiche 2026. Per l'inquadramento normativo combinato NIS2 + AI Act puoi usare NIS2 e AI Act nella robotica industriale.

Perché questo impatta direttamente la robotica

Nei progetti robotici moderni convivono:

- controller, HMI, PLC e reti OT;

- layer IT per monitoraggio, analytics e manutenzione;

- accessi remoti (interni ed esterni) lungo l’intero ciclo di vita.

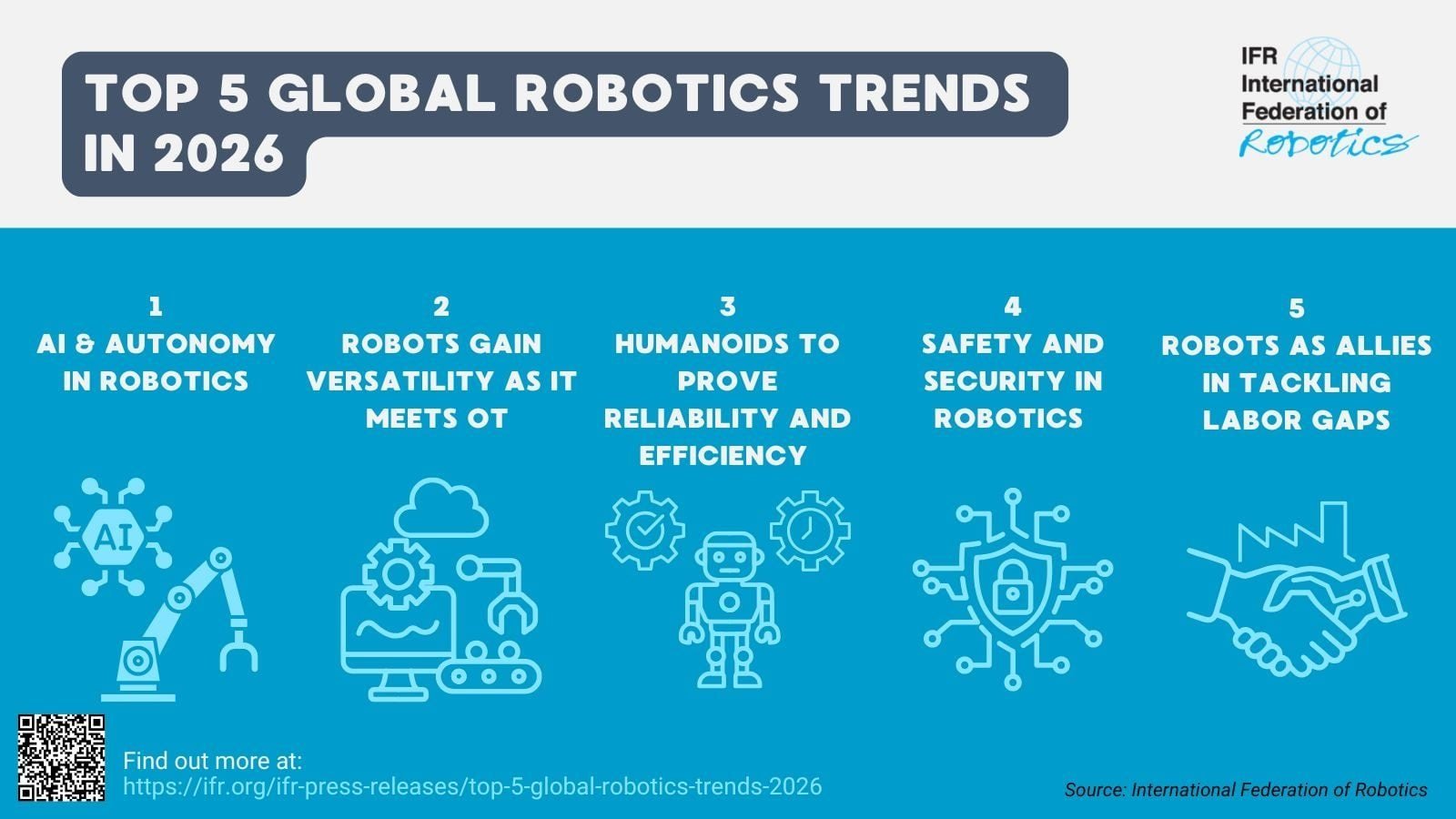

IFR, nei trend 2026, mette esplicitamente Safety & Security tra i driver del mercato, insieme all’AI e alla convergenza IT/OT. Questo significa che la cyber non è più una “appendice” al collaudo: entra nella fattibilità del progetto.

Dal compliance mindset al performance mindset

La Direttiva NIS2 (secondo la Commissione UE) estende il perimetro a 18 settori critici e porta la cybersecurity in boardroom, con responsabilità più chiare su gestione rischio e incident reporting.

Per un’azienda manifatturiera, però, l’errore è fermarsi al minimo burocratico. L’obiettivo utile è operativo:

- meno downtime evitabile,

- recovery più rapido,

- decisioni di investimento più robuste.

In altre parole: compliance sì, ma al servizio della continuità produttiva.

Framework pratico in 4 blocchi (90 giorni)

1) Asset e criticità reali

Usa una logica semplice: quali componenti, se compromessi, fermano davvero la produzione?

Mappa minima:

- robot controller e firmware,

- PLC/gateway di linea,

- nodi di teleassistenza,

- dipendenze cloud/edge critiche.

2) Misure OT coerenti con il processo

NIST SP 800-82 Rev.3 è utile perché tiene insieme sicurezza e vincoli OT (affidabilità, safety, continuità).

Priorità concrete:

- segmentazione rete e riduzione traffico inutile,

- gestione identità/accessi remoti,

- patching con finestra e test,

- backup e recovery testati su configurazioni chiave.

3) Governance supply chain

ENISA (NIS Investments 2025) indica che la cybersecurity policy si traduce in investimenti, risorse e processi. In quel report il campione è di 1.080 professionisti in settori NIS ad alta criticità: segnale che il tema è ormai strutturale, non episodico.

Per i progetti robotici questo si traduce in due regole pratiche:

- requisiti cyber nei capitolati tecnici,

- responsabilità contrattuali chiare tra end-user, integratore e vendor.

4) KPI che parlano al board

Misura pochi indicatori ma in modo stabile:

- % asset OT critici con hardening completato;

- tempo medio di chiusura vulnerabilità ad alta severità;

- incidenti/near miss cyber con impatto operativo;

- tempo medio recovery testato (non stimato);

- ore di fermo collegate a eventi cyber o errori configurazione.

Questi KPI hanno valore quando vengono letti insieme a OEE, qualità e puntualità consegne.

Come applicarlo in una roadmap Bubbles

Se stai pianificando nuove celle o revamping, conviene integrare cyber governance già nella progettazione di Asservimento Macchine e Movimentazioni Interne, evitando retrofit costosi a valle.

Per accelerare la messa a terra puoi anche partire da un baseline tecnico su piattaforme già in portafoglio (es. DOBOT CR30H) e collegare la checklist ai casi già trattati su cybersecurity OT per celle robotiche e Cyber Resilience Act in robotica.

Conclusione

Il segnale 2026 è netto: la maturità cyber-OT sta diventando un criterio di competitività nei progetti robotici, non solo un obbligo normativo.

La strategia che funziona è pragmatica: perimetro chiaro, priorità tecniche, KPI leggibili dal business, revisione continua.

CTA — Vuoi una valutazione cyber-OT concreta sul tuo impianto?

Possiamo impostare un assessment rapido con priorità 90 giorni, rischi principali e piano di implementazione progressivo.

Parla con il team: contattaci.

Fonti

- [Primaria ufficiale] ENISA, ENISA Threat Landscape 2025 (01 Oct 2025): https://www.enisa.europa.eu/publications/enisa-threat-landscape-2025

- [Fonte tecnica indipendente] The Robot Report, Updated ANSI/A3 standards address industrial robot safety: https://www.therobotreport.com/updated-ansi-a3-standards-address-industrial-robot-safety/

- [Istituzionale/standard] NIST, SP 800-82 Rev.3 – Guide to Operational Technology (OT) Security: https://csrc.nist.gov/pubs/sp/800/82/r3/final

- [Istituzionale/standard] IFR, Top 5 Global Robotics Trends 2026: https://ifr.org/ifr-press-releases/news/top-5-global-robotics-trends-2026

- [Cross-check] ENISA, NIS Investments 2025: https://www.enisa.europa.eu/publications/nis-investments-2025

- [Cross-check] European Commission, NIS2 Directive: securing network and information systems: https://digital-strategy.ec.europa.eu/en/policies/nis2-directive

Serve supporto per applicare queste idee?

Il team Bubbles Technology progetta soluzioni robotiche su misura per PMI in Campania e in tutta Italia. Prenota una consulenza gratuita per discutere esigenze, ROI e roadmap.