Robot industriali e cybersecurity: la checklist OT 2026

Nel 2026 non basta più chiedere se un robot è preciso, veloce o facile da programmare. La domanda vera è un'altra: quanto è resiliente quando qualcosa va storto sul lato software, rete o accessi remoti?

L'IFR segnala che AI e autonomia stanno entrando sempre più in manifattura, Roland Berger vede l'automazione tornare in crescita e la NIS2 ha spostato la cybersecurity dal reparto IT al tavolo del management. Tradotto in linguaggio di stabilimento: il robot non è più solo un braccio meccanico. È un nodo OT con controller, firmware, interfacce, vendor access e dipendenze digitali che possono fermare produzione, qualità e safety insieme.

Perché il rischio si è spostato dal braccio al sistema

Per anni molte aziende hanno letto la sicurezza robotica quasi solo in chiave meccanica e funzionale: recinzioni, laser scanner, interblocchi, modalità manuale, arresti di emergenza. Tutto corretto. Ma oggi il problema si allarga.

Secondo l'IFR, l'AI in robotica sta accelerando l'adozione in manifattura, pharma, logistica e servizi. Più capacità software significa anche più dipendenze da dati, integrazioni, aggiornamenti e accessi esterni. E qui nasce il punto: una cella connessa male non diventa solo vulnerabile a un incidente cyber, diventa più fragile dal punto di vista operativo.

La NIS2 aiuta a leggere il cambio di scala. La direttiva europea insiste su risk management, supply chain security, vulnerability management e accountability del top management. Anche quando l'obbligo formale non ricade direttamente sulla singola PMI, la logica ormai entra nei capitolati, negli audit cliente-fornitore e nelle richieste delle filiere più mature.

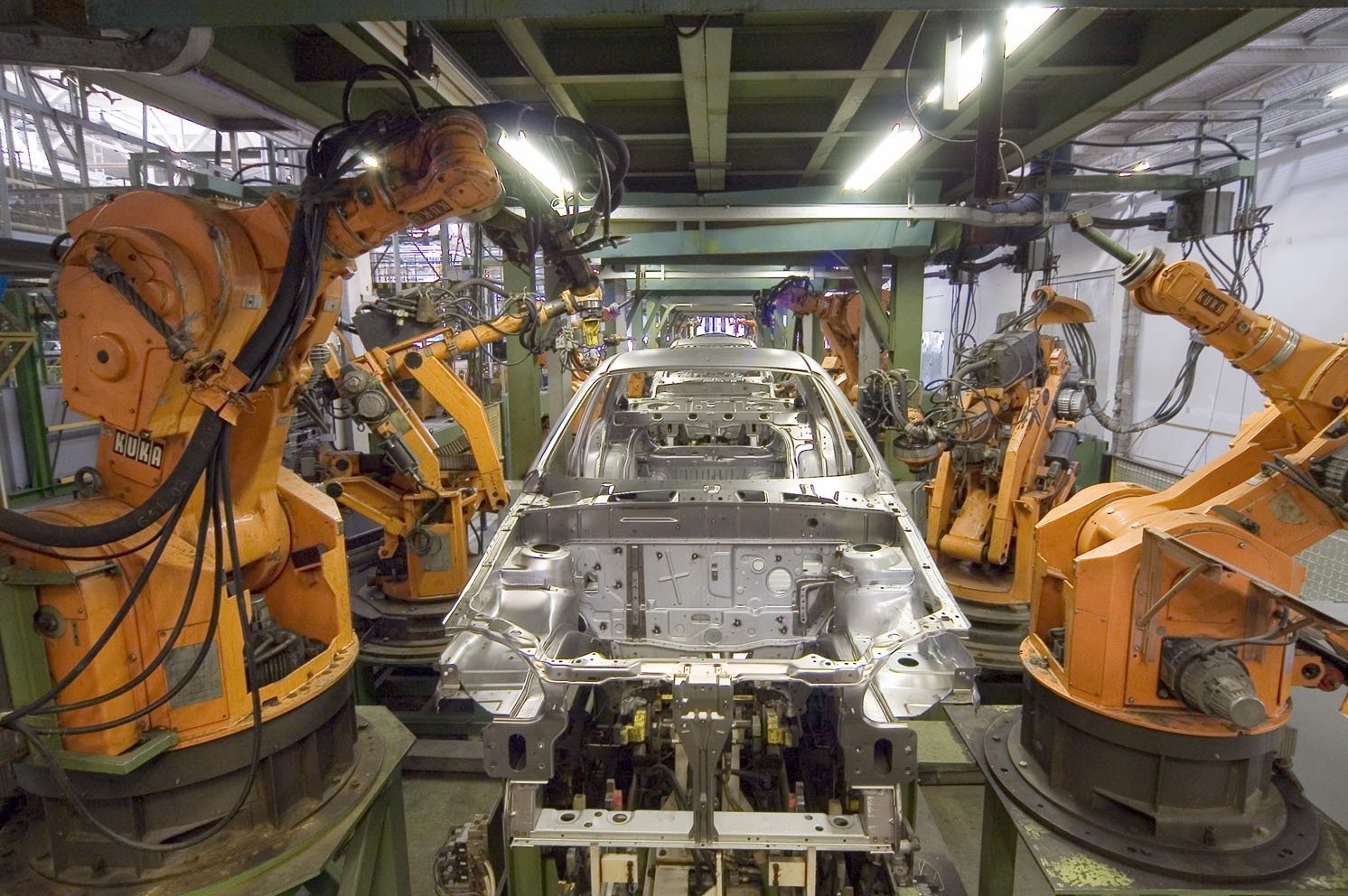

Noi la vediamo così: la cybersecurity dei robot industriali non è un tema “da enterprise gigante”. È un tema da officina moderna. Vale per una linea con più robot di saldatura, vale per una cella di asservimento macchine, vale per sistemi di ispezione e sorveglianza con visione e vale ancora di più quando integratore, costruttore e IT aziendale lavorano su perimetri diversi.

Le 5 superfici di attacco che devono entrare nel capitolato

Se state acquistando o aggiornando una cella, il primo errore è chiedere “il robot è sicuro?”. La domanda utile è: dove può rompersi il sistema digitale che lo rende operativo?

Ecco i cinque blocchi che meritano una verifica seria prima del collaudo:

1. Controller, HMI e workstation di cella

Il controller robot e il PC industriale non sono scatole neutre. Sono il punto in cui convivono sistema operativo, software di programmazione, ricette, utenti locali, porte di servizio e spesso credenziali lasciate comode “per non bloccare l'assistenza”.

La checklist minima qui è semplice:

- account individuali, non utenze condivise di reparto;

- password cambiate rispetto ai default vendor;

- porte e servizi non necessari disattivati;

- export regolare di programmi, parametri e configurazioni;

- separazione tra ambiente di produzione e postazioni usate per test casuali.

2. Accessi remoti di vendor e integratori

Il secondo punto è quello che più spesso viene sottovalutato. Se un fornitore entra da remoto per supporto, teleassistenza o aggiornamenti, serve sapere chi entra, da dove, quando e con quale finestra autorizzativa.

Qui la scorciatoia del “lasciamo aperto, tanto può servire” diventa costosa. Noi suggeriamo sempre sessioni abilitate su richiesta, log delle connessioni, approvazione esplicita del manutentore interno e chiusura automatica a fine attività.

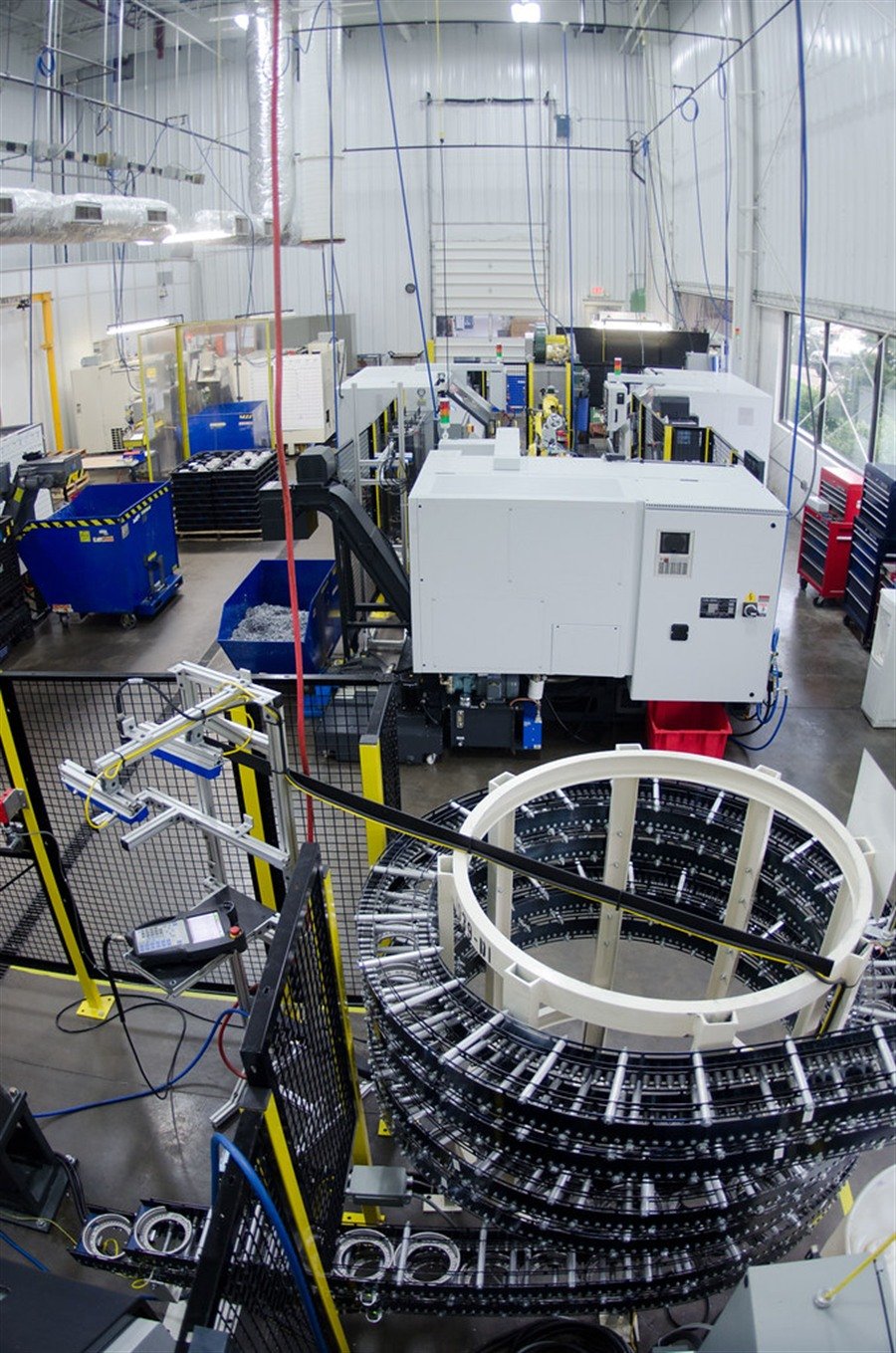

3. PLC, reti OT e segmentazione

La convergenza IT/OT non significa buttare tutto nella stessa rete. Significa integrare con criterio. Se robot, PLC, HMI, visione e MES parlano senza segmentazione chiara, basta un problema su un nodo per allargare la superficie di impatto.

Per questo resta utile anche la nostra guida sulla convergenza IT/OT nella robotica industriale: nel 2026 il tema non è più collegare tutto, ma collegare solo quello che serve, con livelli di accesso leggibili.

4. Firmware, patch e componenti software

L'IFR nota che AI, simulation e physical AI stanno spostando sempre più valore nel software. È un'ottima notizia per ROI e flessibilità. Ma significa anche una cosa molto pratica: se non sapete quali versioni software state eseguendo, siete già in ritardo.

Un impianto moderno dovrebbe avere almeno:

- inventario delle versioni firmware/software;

- finestra pianificata per gli aggiornamenti;

- test di rollback o restore;

- chiara distinzione tra update funzionale e update urgente di sicurezza.

5. Backup, recovery e continuità operativa

Molte celle hanno un backup “teorico”. Pochissime hanno un restore provato davvero. Eppure è qui che si decide se un incidente resta un fastidio o diventa un fermo produzione da turno intero.

La domanda corretta non è “facciamo backup?”. È: in quanto tempo ripartiamo se perdiamo controller, ricetta, configurazione rete o HMI?

Cybersecurity e safety ormai si toccano nello stesso punto

C'è un equivoco da togliere di mezzo: la cybersecurity non sostituisce la safety, ma oggi le due cose si toccano molto più di prima.

Se un controller si blocca, se un accesso remoto viene gestito male, se una ricetta viene alterata o se un HMI non mostra correttamente gli stati, il problema non resta confinato al software. Finisce su tempi ciclo, sequenze di arresto, restart, interventi manuali e quindi sul rischio operativo.

Automation World, nell'intervista a Marc Segura di ABB Robotics, insiste sul fatto che il futuro vicino sarà fatto di robot sempre più guidati da AI, sensori e capacità di operare in ambienti meno strutturati. Bello, ma significa anche che i responsabili di stabilimento devono prendere sul serio la parte invisibile dell'automazione: permessi, versioni, teleassistenza, log, policy.

È la stessa logica che conviene applicare quando si valuta una nuova isola di saldatura robotizzata o una cella ad alta integrazione software: la prestazione di targa conta, ma senza governance digitale si compra velocità fragile.

La checklist pratica da chiudere prima del go-live

Se volete una sintesi davvero operativa, prima del via libera a una cella chiedete che siano chiusi questi punti:

| Controllo | Domanda giusta | Segnale sano |

|---|---|---|

| Utenti e credenziali | chi accede a controller e HMI? | utenti nominativi, niente default |

| Accesso remoto | come viene abilitato il supporto vendor? | sessione temporanea, log, approvazione |

| Segmentazione rete | robot e PLC sono isolati per ruolo? | zone OT chiare, passaggi tracciati |

| Inventario software | sappiamo versioni e dipendenze? | elenco aggiornato e leggibile |

| Backup e restore | il ripristino è stato provato? | tempo di recovery misurato |

| Gestione incidenti | chi decide e chi comunica? | escalation chiara per turno e manutenzione |

Questo è il punto in cui l'articolo sul capitolato robot industriali 2026 torna utile: oggi il procurement serio non valuta solo braccio, payload e consumo. Valuta anche chi governa il rischio quando il problema arriva dal software.

Conclusione

Nel 2026 il robot industriale non è meno meccanico di ieri. È semplicemente molto più software-dipendente. E quando il software pesa di più, la cybersecurity smette di essere un allegato IT e diventa parte del progetto di cella.

Chi compra automazione oggi deve chiedere una cosa in più rispetto al passato: non solo come la linea produce, ma come degrada, si protegge e riparte. Se volete impostare questa analisi su una cella reale, il punto giusto da cui partire è una richiesta su /contatti/: la differenza tra un impianto moderno e uno fragile si vede soprattutto quando c'è un'anomalia, non durante la demo.

Fonti

- IFR, AI In Robotics - New Position Paper — https://ifr.org/ifr-press-releases/news/ai-in-robotics-new-position-paper

- IFR, Top 5 Global Robotics Trends 2026 — https://ifr.org/ifr-press-releases/news/top-5-global-robotics-trends-2026

- Roland Berger, Industrial automation update 2026 — https://www.rolandberger.com/en/Insights/Publications/Industrial-automation-update-2026.html

- European Commission, NIS2 Directive: securing network and information systems — https://digital-strategy.ec.europa.eu/en/policies/nis2-directive

- Automation World, ABB Robotics’ Marc Segura Talks AI and the Future of Robotic Automation — https://www.automationworld.com/factory/robotics/article/55294474/abb-robotics-abb-robotics-president-discusses-robotics-trends-and-market-dynamics

Serve supporto per applicare queste idee?

Il team Bubbles Technology progetta soluzioni robotiche su misura per PMI in Campania e in tutta Italia. Prenota una consulenza gratuita per discutere esigenze, ROI e roadmap.