Nelle celle robotiche moderne, il rischio cyber non riguarda solo i dati: può impattare disponibilità impianto, qualità e sicurezza operativa. Per questo la cybersecurity OT nelle celle robotiche deve essere progettata come requisito di sistema, al pari di safety, ciclo e manutenzione.

Scope: questa pagina è per il piano di hardening OT (segmentazione, accessi, patching). Se ti serve la governance integrata safety+security, vedi Safety + Security nelle celle robotiche 2026. Per threat landscape, KPI e priorità ENISA/NIS2 c'è Cybersecurity robotica 2026.

Nel 2026 il quadro è più esigente: la direttiva NIS2 amplia scope e obblighi di gestione del rischio per molti settori critici, mentre linee guida tecniche come NIST SP 800-82 Rev.3 e ISA/IEC 62443 offrono un riferimento concreto per passare dalla teoria all'implementazione.

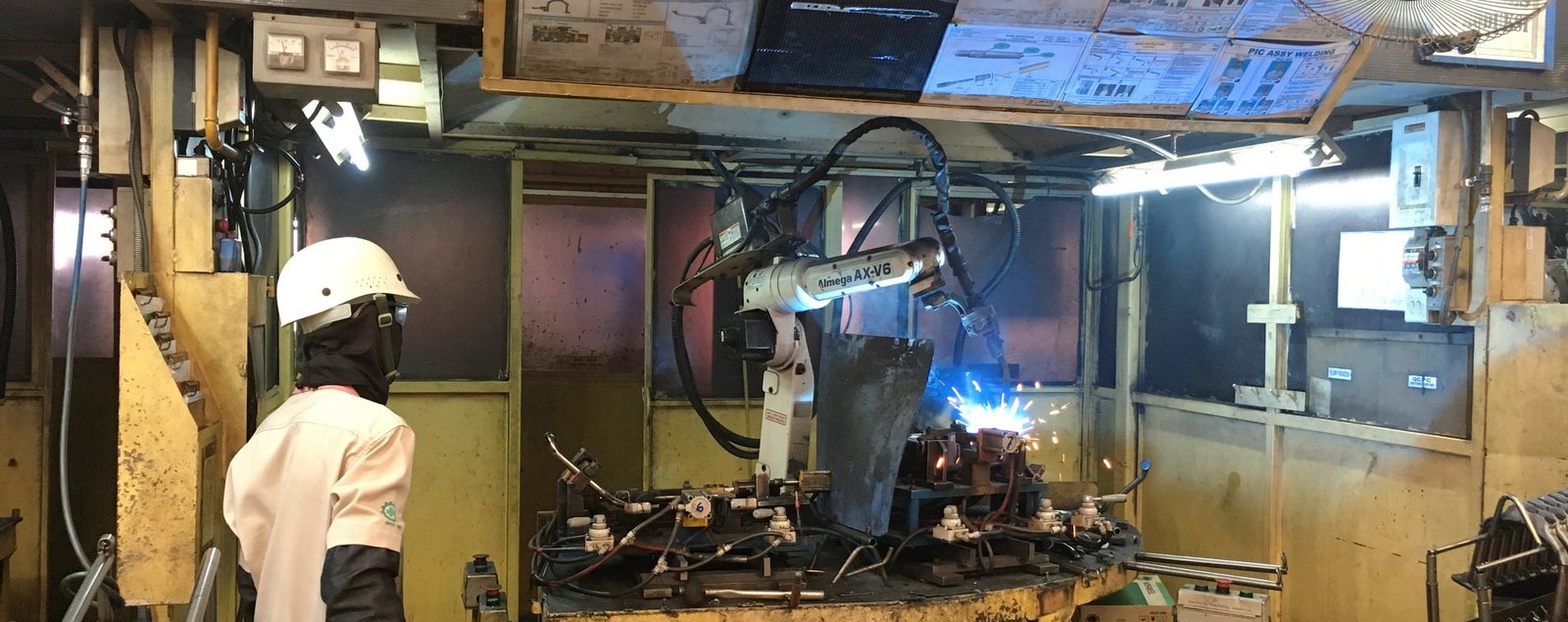

Perché la cybersecurity OT è un tema di produzione (non solo IT)

NIST SP 800-82 Rev.3 sottolinea che l'OT ha vincoli specifici di performance, affidabilità e sicurezza fisica. In pratica: una misura cyber tecnicamente corretta ma operativamente invasiva può creare downtime o instabilità se non è adattata al contesto industriale.

In una cella robotica, i punti critici tipici sono:

- controller robot e HMI;

- PLC e gateway di linea;

- interfacce verso MES/WMS/ERP;

- accessi remoti per assistenza e manutenzione;

- gestione credenziali e configurazioni.

Quando questi elementi non sono governati con policy coerenti, si aprono vulnerabilità che possono trasformarsi in fermate linea, perdita di tracciabilità o degrado qualità.

NIS2: cosa cambia operativamente per le imprese

La Commissione europea descrive NIS2 come un quadro legale unificato su 18 settori critici, con requisiti più forti su risk management, reporting incidenti e supervisione.

Per una realtà manifatturiera, il punto pratico è questo: anche senza trasformarsi in "azienda cyber", bisogna dimostrare governance minima su:

- valutazione del rischio;

- misure tecniche e organizzative;

- continuità operativa;

- catena di fornitura;

- processi di notifica/gestione incidente.

Se stai già pianificando evoluzioni su Asservimento Macchine o Movimentazioni Interne, conviene integrare i requisiti cyber fin dall'engineering per evitare retrofit costosi.

Checklist tecnica minima (priorità 90 giorni)

1) Segmentazione e riduzione superficie d'attacco

- separa rete OT da rete office/IT con policy esplicite;

- limita il traffico tra zone ai soli protocolli necessari;

- elimina collegamenti "temporanei" diventati permanenti.

2) Accessi e identità

- account nominativi (niente utenze condivise);

- MFA per accessi remoti dove possibile;

- revoca immediata account non più necessari.

3) Hardening e patch governance

- inventario asset OT aggiornato;

- policy patching con finestre pianificate e test preventive;

- baseline configurazioni controller/HMI con versionamento.

4) Monitoraggio e logging utile

- centralizza log critici (accessi, cambi configurazione, anomalie);

- definisci soglie di alert orientate a produzione;

- collega alert a ruoli e tempi di escalation chiari.

5) Incident response + business continuity

- runbook per scenari reali (es. perdita comunicazione cella, accesso non autorizzato, ransomware su endpoint di supporto);

- backup offline/immutabile delle configurazioni chiave;

- esercitazioni periodiche con IT, OT e produzione.

ISA/IEC 62443 come struttura di lavoro

ISA/IEC 62443 definisce requisiti e processi per sistemi IACS sicuri con approccio olistico IT/OT. Non è una "spunta" documentale: è una guida per impostare ruoli, responsabilità e livelli di sicurezza coerenti con il rischio reale.

In pratica, usare 62443 significa:

- passare da interventi spot a programma continuo;

- classificare asset e zone in modo strutturato;

- associare misure e verifiche a obiettivi di rischio.

KPI cyber-OT che devono entrare nel board di produzione

Per rendere la cybersecurity governabile, misura pochi KPI ma con cadenza regolare:

- Asset OT censiti/coperti (% su totale stimato).

- Tempo medio chiusura vulnerabilità critiche.

- Accessi remoti non conformi (conteggio mensile).

- Tempo medio recovery da incidente simulato/reale.

- Fermi linea correlati a eventi cyber o configurazioni errate.

Questi indicatori hanno valore quando sono collegati a KPI industriali (uptime, OEE, qualità), non quando restano confinati al solo team IT.

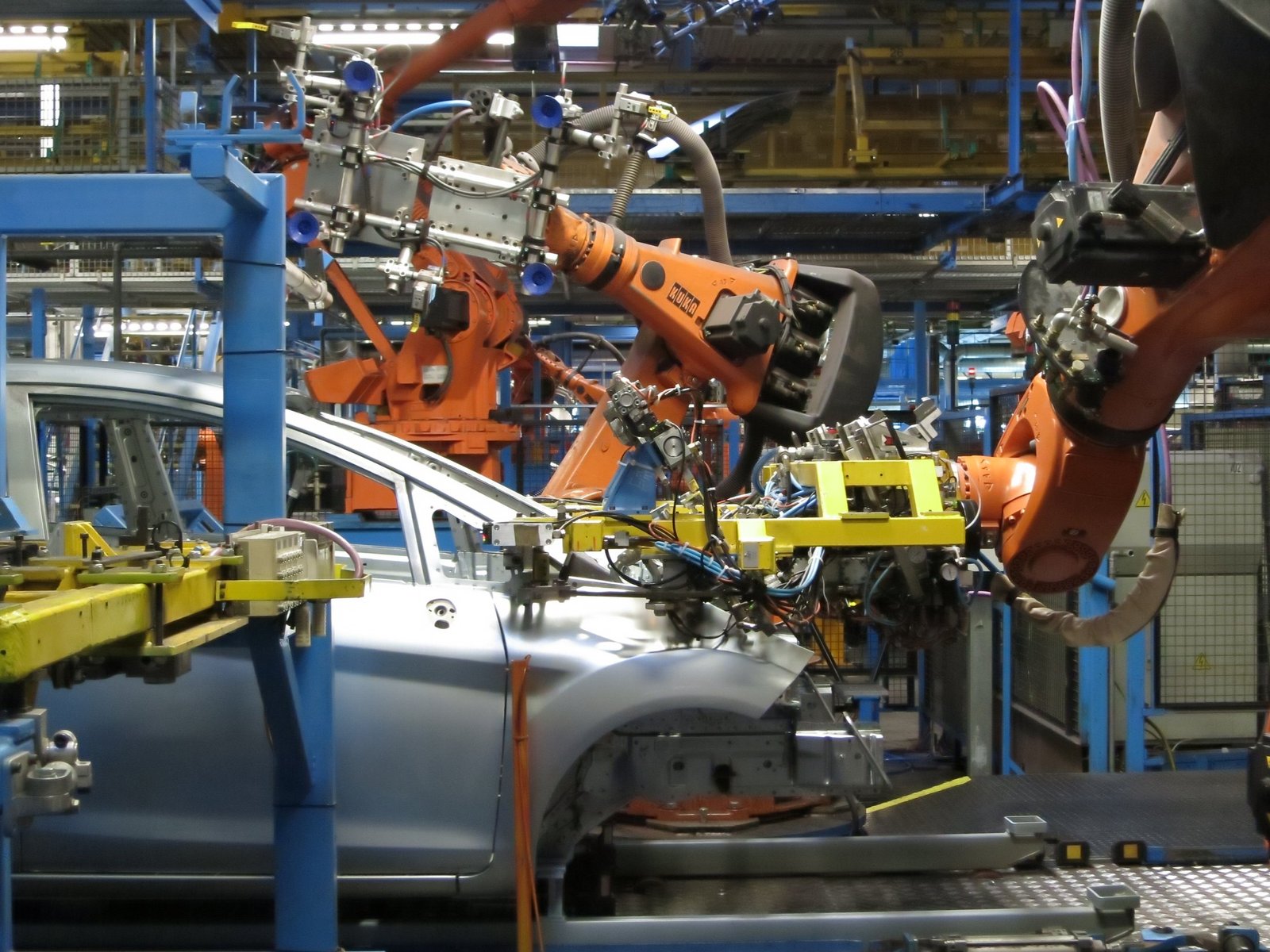

Integrazione con roadmap Bubbles

Una strategia cyber-OT coerente può essere allineata con:

- progettazione di celle e linee su servizi robotica;

- piattaforme hardware affidabili (es. DOBOT CR30H o DOBOT CR16 in base al contesto applicativo);

- casi d'uso già affrontati in NIS2 + AI Act e nelle checklist di sicurezza AMR/AGV ISO 3691-4.

Se vuoi vedere come la standardizzazione accelera l'adozione, è utile anche il case Kinrise Snackfoods.

Conclusione

Nel 2026 parlare di cybersecurity OT nelle celle robotiche non è più opzionale: è un requisito operativo per proteggere continuità, qualità e reputazione. L'approccio efficace non è "fare tutto subito", ma applicare una roadmap disciplinata: perimetro, priorità, controlli verificabili e miglioramento continuo.

CTA — Vuoi una checklist cyber-OT applicata al tuo impianto?

Possiamo costruire un assessment rapido su asset, rischi e piano 90 giorni per ridurre esposizione senza bloccare la produzione.

Richiedi un confronto tecnico: contattaci.

Fonti

- European Commission, NIS2 Directive: securing network and information systems: https://digital-strategy.ec.europa.eu/en/policies/nis2-directive

- NIST, SP 800-82 Rev. 3 – Guide to Operational Technology (OT) Security: https://csrc.nist.gov/pubs/sp/800/82/r3/final

- ISA, ISA/IEC 62443 Series of Standards: https://www.isa.org/standards-and-publications/isa-standards/isa-iec-62443-series-of-standards

Serve supporto per applicare queste idee?

Il team Bubbles Technology progetta soluzioni robotiche su misura per PMI in Campania e in tutta Italia. Prenota una consulenza gratuita per discutere esigenze, ROI e roadmap.